虽然虚拟货币受到各种限制约束,但其中蕴含的财富依然让太多人趋之若鹜,甚至做出一些不齿之事,尤其是散播病毒,让中毒者的电脑为自己挖矿。

近日,中国电信江苏分公司校园门户网站(pre.f-young.cn)提供下载的 “天翼校园客户端” 也被植入后门病毒“Backdoor/Modloader”,可接受黑客远程指令,利用中毒电脑刷广告流量,挖矿生产 “门罗币”。此次病毒波及范围甚广,仅广东省就有超过 200 家高校安装了携带病毒的 “天翼校园客户端”。

安装包运行后,后门病毒即被植入电脑,随即访问远程 C&C 服务器存放的广告配置文件,然后构造隐藏 IE 浏览器窗口执行暗刷流量,同时也会释放门罗币挖矿者病毒进行挖矿。

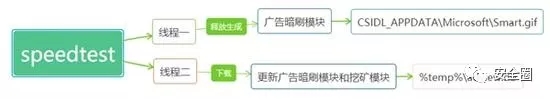

安装 包整体逻辑如下图所示:

客户端安装后,安装目录中会释放 speedtest.dll 文件,扮演病毒 “母体” 角色,执行下载、释放其他病毒模块,最终完成刷广告流量和实现挖矿。

解密后的广告刷量模块被执行后,它会创建一个隐藏的 IE 窗口,读取云端指令,后台模拟用户操作鼠标、键盘点击广告,同时 “屏蔽” 声卡播放广告页面中的声音,防止刷广告流量时用户只闻其声不见其形而感到奇怪。

该病毒下载的广告链接有 400 多个。由于广告页面被病毒隐藏,并没有在用户电脑端展示出来,广告主白白增加了流量成本。受该病毒点击欺诈影响的广告主不乏腾讯、百度、搜狗、淘宝、IT168、风行网等等。

通过分析病毒的挖矿模块发现,天翼校园客户端挖的是 “门罗币”。这是一种模仿 “比特币” 出现的数字虚拟币,一枚价格接近 500 元。

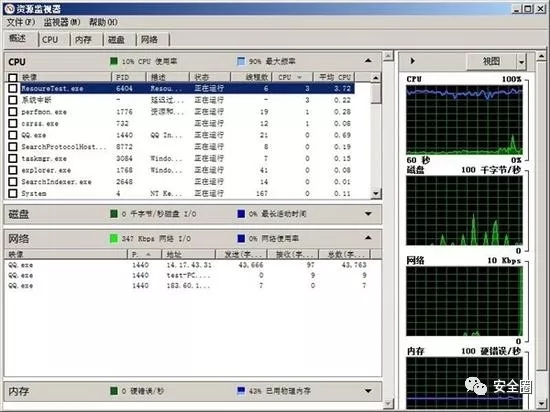

当病毒开始 “挖矿” 时,用户能观察到计算机 CPU 资源占用飙升,电脑性能变差,发热量上升,电脑风扇此时会高速运行,电脑噪音也会随之增加。

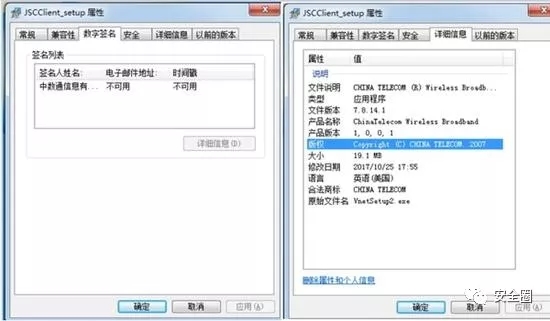

旗下 软件也被感染:

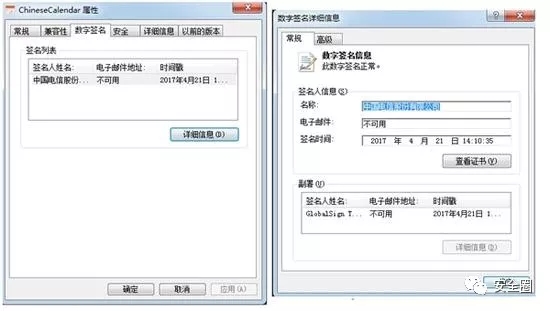

排查之后发现,签名为 “中国电信股份有限公司” 的一款农历日历(Chinese Calendar)同样存在该后门病毒。

分析结果令人震惊,安全厂商们普遍认为大型互联网公司签名的程序是安全的,但中国电信江苏分公司的官方程序是如何被植入病毒,目前尚不得而知。

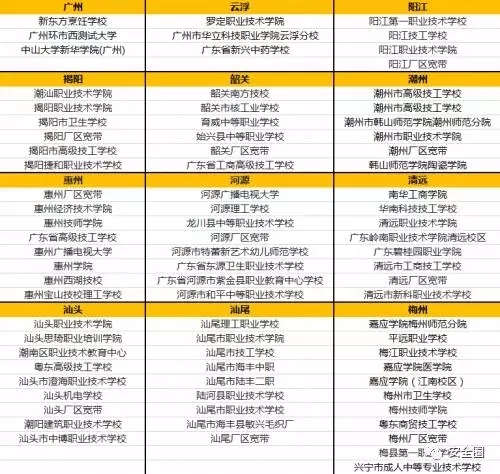

通过技术溯源发现,该病毒由来已久,早在 2015 年 12 月,该病毒就已被病毒团伙植入到天翼客户端。通过排查发现,包括广东省肇庆市、中山市、珠海市、茂名市等 21 个市、208 家高校均可能受 到该病毒影响,下图为所有安装了该客户端的学校名单: